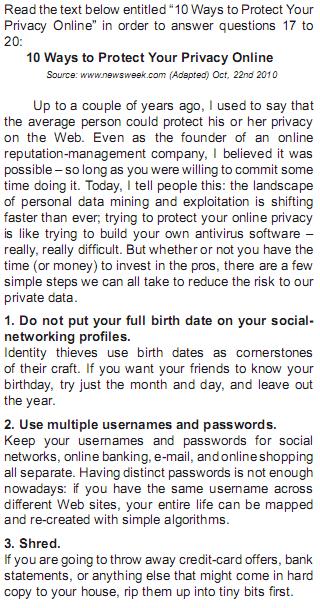

Read the text below entitled 10 Ways to Protect Your

Privacy Online in order to answer questions 17 to

20:

10 Ways to Protect Your Privacy Online

Source: www.newsweek.com (Adapted) Oct, 22nd 2010

Up to a couple of years ago, I used to say that

the average person could protect his or her privacy

on the Web. Even as the founder of an online

reputation-management company, I believed it was

possible so long as you were willing to commit some

time doing it. Today, I tell people this: the landscape

of personal data mining and exploitation is shifting

faster than ever; trying to protect your online privacy

is like trying to build your own antivirus software

really, really difficult. But whether or not you have the

time (or money) to invest in the pros, there are a few

simple steps we can all take to reduce the risk to our

private data.

1. Do not put your full birth date on your social-

networkingprofiles.

Identity thieves use birth dates as cornerstones

of their craft. If you want your friends to know your

birthday, try just the month and day, and leave out

the year.

2. Use multiple usernames and passwords.

Keep your usernames and passwords for social

networks, online banking, e-mail, and online shopping

all separate. Having distinct passwords is not enough

nowadays: if you have the same username across

different Web sites, your entire life can be mapped

and re-created with simple algorithms.

3. Shred.

If you are going to throw away credit-card offers, bank

statements, or anything else that might come in hard

copy to your house, rip them up into tiny bits first.

According to the author, the year of your birthday must be