Questões de Concursos

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Selecione os filtros para encontrar suas questões de concursos e clique no botão abaixo para filtrar e resolver.

Nada por aqui

Considere duas classes S e T de um diagrama de classes da orientação a objetos feitos por meio da UML. Há uma associação de composição entre as classes S e T. Assinale a alternativa que representa esse tipo de associação entre S e T (abstraindo-se as cardinalidades).

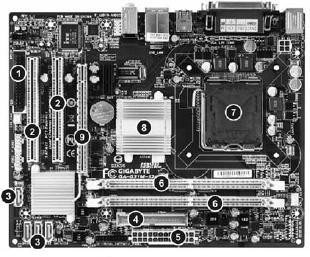

A figura ilustra uma placa-mãe de um microcomputador.

Barramento PCI Express, slot de controladora SATA e slots de memória DDR2 são identificados, respectivamente, pelos números:

A métrica de software Complexidade ciclomática

Uma seqüência numérica (a1, a2, a3, a4,...) é construída de modo que, a partir do 3° termo, cada um dos termos corresponde à média aritmética dos termos anteriores. Sabendo-se que a1 = 2 e que a9 = 10, o valor do 2° termo é:

No padrão Fast Ethernet 100BASE-TX, o T signifca que

Em projetos de desenvolvimento de software, vários tipos de testes podem ser empregados para garantia da qualidade do produto. Um dos tipos comumente empregados é o teste de regressão, o qual tem como objetivo

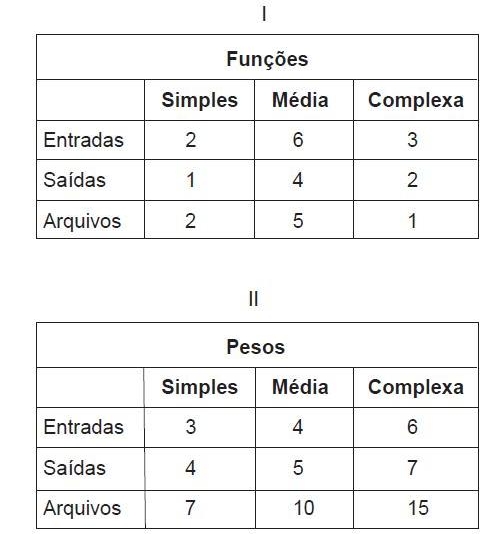

A Tabela I mostra uma estimativa para funcionalidades de um sistema a ser desenvolvido. A Tabela II mostra os pesos para o cálculo de pontos de função não ajustados.

Assumindo-se que a produtividade média de uma equipe é de 8 horas por ponto de função (não ajustados), o valor mais próximo do esforço total estimado, em horas, para o desenvolvimento das funcionalidades do sistema é

Com relação a fundos de página Web em CSS

Em relação ao Webmail é correto afirmar:

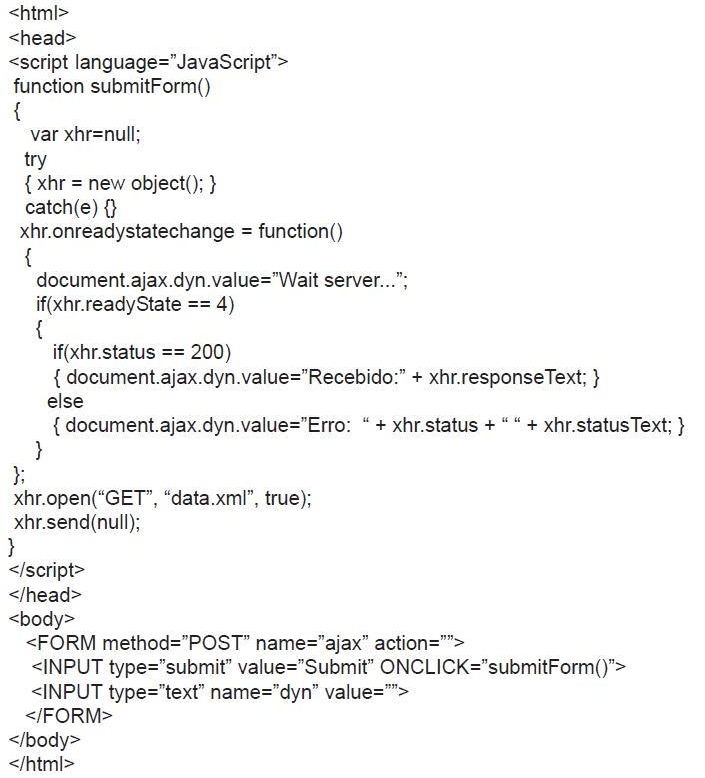

O código HTML, em construção, abaixo demonstra a utilização de AJAX.

Para que esse código possa utilizar a tecnologia AJAX, na linha "xhr = new object();", "xhr" deve receber um objeto Javascript que torna possível a comunicação assíncrona com o servidor, sem a necessidade de recarregar a página por completo. Para tanto, no código acima, "object" deve ser substituído por

Em relação ao desenho de perfis de acesso de usuários no sistema SAP-ERP, analise as afirmações a seguir.

I - O administrador de sistema é responsável por associar as autorizações pertinentes aos registros mestres dos usuários.

II - Deve-se utilizar o Gerador de Perfis para realizar a manutenção dos perfis de acesso, sendo possível, entretanto, alterá-los também manualmente.

III - Cada objeto de autorização contém autorizações, sendo agrupados em perfis de acesso.

IV - Uma autorização pode ser associada a quantos perfis de acesso forem necessários, e um perfil pode conter várias autorizações, mas não é possível associar mais de um perfil de acesso a cada registro mestre de usuário.

Está correto APENAS o que se afirma em

O comando perl –e ´@x=("mesa","cadeira","casa","livro"); print $x[2]´ tem como resultado:

A pilha é uma estrutura de dados que permite a inserção/ remoção de itens dinamicamente seguindo a norma de último a entrar, primeiro a sair. Suponha que para uma estrutura de dados, tipo pilha, são definidos os comandos:

Considere que, em uma estrutura de dados tipo pilha “p”, inicialmente vazia, sejam executados os seguintes comandos:

PUSH (p, 10)

PUSH (p, 5)

PUSH (p, 3)

PUSH (p, 40)

POP (p)

PUSH (p, 11)

PUSH (p, 4)

PUSH (p, 7)

POP (p)

POP (p)

Após a execução dos comandos, o elemento no topo da pilha " p " e a soma dos elementos armazenados na pilha " p "são, respectivamente,

Jorge, Álvaro, Mauro, Rogério e Sidney são casados com Rosa, Wilma, Thaís, Helen e Miriam, não necessariamente nessa ordem. Cada um deles tem uma profissão diferente, dentre advogado, médico, engenheiro, dentista e psicólogo. Sabe-se que:

(1) Mauro não é casado com Thaís, que é casada com o dentista;

(2) Rosa não é casada com Sidney, que não é engenheiro e tampouco dentista;

(3) Helen é casada com Rogério, que não é engenheiro e tampouco psicólogo;

(4) o advogado não é casado com Wilma, que não é casada com Jorge e tampouco com o psicólogo;

(5) Álvaro é advogado.

Sendo assim, conclui-se corretamente que

É um sistema de arquivos distribuídos que compartilha arquivos e diretórios entre computadores conectados em rede e tem por finalidade tornar o acesso remoto transparente para o usuário do computador, pois quando o usuário chama um arquivo ou diretório no servidor, lhe parece estar acessando localmente. Trata-se de